افزایش حملات سایبری به صنایع معدنی و فولاد طی سالهای اخیر و آسیبپذیری این صنایع در برابر این حملات، توجه به راهکارهای مقابله با این تهدیدات را تبدیل یک الزام غیرقابل چشمپوشی نموده است. این مقاله با هدف ارائهی چارچوبی اجرایی در خصوص ارتقاء امنیت سایبری در صنایع معدنی بهویژه صنعت فولاد تنظیم شده و مخاطب آن مدیران IT و OT هستند. روششناسی این مقاله مبتنی بر تحلیل تجربیات میدانی، مرور استانداردهای ISA/IEC 62443 و شناسایی الگوهای تهدید (TTPs) در محیطهای عملیاتی است.

مقدمه: ضرورت تحول در رویکرد امنیت سایبری صنعتی

صنایع معدنی و فولادی به عنوان ارکان اصلی اقتصاد مقاومتی، در سالهای اخیر شاهد تحول دیجیتال گستردهای بودهاند. پیادهسازی سامانههای کنترل صنعتی (ICS)، سامانههای اسکادا (SCADA) و همگرایی شبکههای IT و OT، اگرچه بهرهوری را بهطرز چشمگیری افزایش داده، اما سطح حمله و آسیبپذیری این صنایع در برابر تهدیدات سایبری را نیز افزایش داده است.

پیامدهای چندبعدی حملات سایبری در این صنایع عبارتند از:

- پیامدهای اقتصادی: توقف تولید، هزینههای سنگین تعمیرات، باجهای پرداختی و لطمه به اعتبار برند.

- پیامدهای ایمنی و زیستمحیطی (HSE): خطرات جانی برای پرسنل و آسیب به محیطزیست ناشی از اختلال در سامانههای کنترلی.

- پیامدهای امنیت ملی: اختلال در زنجیرهی تأمین صنایع پاییندستی (مانند خودروسازی) که این بخش را به هدفی استراتژیک تبدیل کرده است.

روششناسی این مقاله مبتنی بر تحلیل تجربیات میدانی، مرور استانداردهای ISA/IEC 62443 و شناسایی الگوهای تهدید (TTPs) در محیطهای عملیاتی است. هدف، ارائهی چارچوبی اجرایی برای مدیران IT و OT است.

تحلیل تهدیدات و راهکارهای اختصاصی در بخشهای کلیدی

۱. واحدهای سنگآهن: محافظت از داراییهای پراکنده و حیاتی

تحلیل تهدیدات و آسیبپذیریها:

حملات به واحدهای سنگآهن به دلیل پراکندگی جغرافیایی تجهیزات، اغلب از دو مسیر رخ میدهد:

- نفوذ به PLCها: مهاجمان با بهرهگیری از پروتکلهای ناامن یا کلمات عبور پیشفرض، به PLC نفوذ کرده و منطق[i] عملیات حفاری یا خردایش را دستکاری میکنند.

- حملات منع سرویس (DDoS): اشباع پهنای باند تلهمتری که مانع رسیدن دادههای حیاتی به اتاق کنترل شده و اپراتور را دچار «کوری عملیاتی» میکند.

راهکارهای عملی و ابزارها:

- شناسایی داراییها: استفاده از ابزارهایی نظیر Claroty یا Nozomi Networks برای نقشهبرداری شبکه.

- امنیت لبه[ii]: استقرار فایروالهای سختافزاری صنعتی در کنار PLCها. در اینجا استفاده از روترهای امنیتی Moxa EDR-810 یا سری EDR-G9010 توصیه میشود که علاوه بر کارکرد فایروال، دارای قابلیت DPI (بازرسی عمیق بسته) برای پروتکلهای صنعتی بوده و ترافیک غیرمجاز به سمت PLC را مسدود میکنند.

۲. خطوط گندلهسازی: دفاع از فرآیندهای پیوسته

تحلیل تهدیدات و آسیبپذیریها:

چالش اصلی، عدم احراز هویت و رمزنگاری در پروتکلهای قدیمی[iii] است. تزریق بستههای جعلی[iv] میتواند مقادیر حسگرهای حرارتی کوره را تغییر داده و منجر به تولید محصول معیوب یا آسیب فیزیکی به کوره شود.

راهکارهای عملی و ابزارها:

- مانیتورینگ ترافیک: استفاده از Dragos Platform برای تشخیص انحراف از خط پایه ترافیک.

- ایمنسازی پروتکلهای قدیمی: برای تجهیزاتی که از پروتکلهای سریال یا ناامن استفاده میکنند، بهکارگیری گیتویهای Moxa MGate 5105 جهت تبدیل امن پروتکلها و یا مبدلهای Moxa NPort 6000 Series پیشنهاد میشود. این تجهیزات با پشتیبانی از SSL/TLS، دادههای سریال را رمزنگاری کرده و از شنود یا دستکاری دادهها در مسیر جلوگیری میکنند.

۳. بخش فولادسازی: رویکرد چندلایه در قلب تولید

تحلیل تهدیدات و آسیبپذیریها:

پیچیدهترین تهدیدات شامل حملات زنجیره تأمین[v] و نفوذ بدافزار از طریق پیمانکاران یا نرمافزارهای مهندسی آلوده است. همچنین فیشینگ هدفمند علیه مهندسان ارشد بسیار رایج است.

راهکارهای عملی و ابزارها:

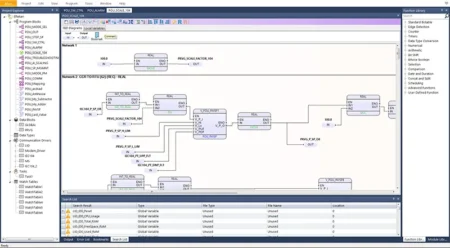

- مدیریت وصله و پیکربندی: استفاده از Ivanti یا SCCM برای مدیریت پچها.

- سگمنتیشن شبکه[vi]: برای جلوگیری از انتشار بدافزار (مانند باجافزار) از لایهی اداری به لایهی کنترل کورههای قوس، باید شبکه را طبق استاندارد IEC 62443 ناحیهبندی کرد. سوئیچهای لایه ۳ صنعتی Moxa EDS-G5000 با قابلیت تعریف VLAN و ACLهای سختگیرانه، ابزار سختافزاری مناسب برای اجرای این جداسازی هستند.

۴. سامانههای دیسپاچینگ معدن: امنیت در مغز فرماندهی

تحلیل تهدیدات و آسیبپذیریها:

این سامانهها به دلیل اتصال به وب و نیاز به دسترسی راه دور، مستعد حملات تحت وب[vii] هستند. نفوذ در این بخش میتواند لجستیک معدن را به کلی مختل کند.

راهکارهای عملی و ابزارها:

- مرکز عملیات امنیت (SOC): یکپارچهسازی لاگها در Splunk یا QRadar.

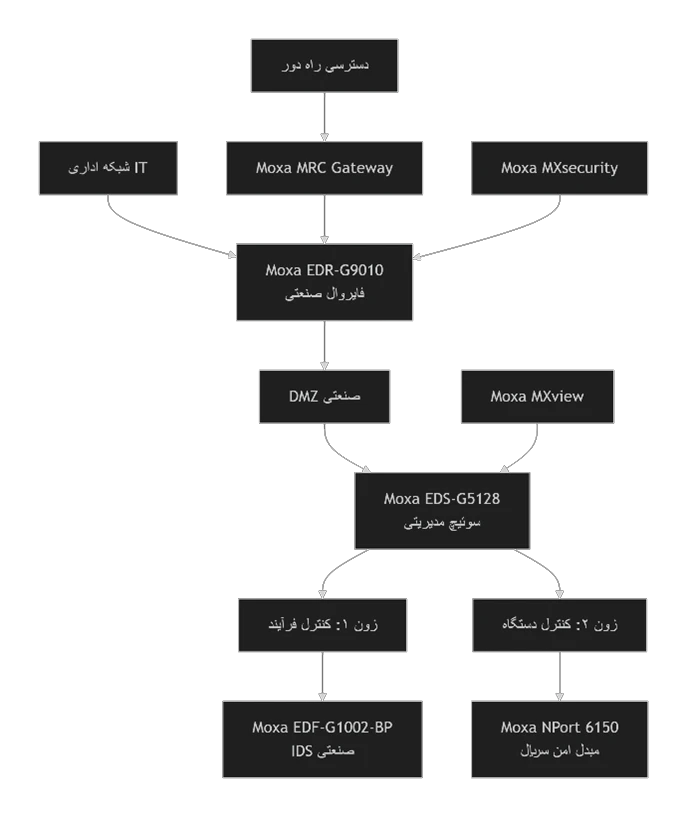

- دسترسی امن راه دور: به جای استفاده از VPNهای معمولی یا پورتفورواردینگ خطرناک، استفاده از راهکار Moxa Remote Connect (MRC) توصیه میشود. این راهکار یک تونل رمزنگاریشده و امن ایجاد میکند که نیاز به IP Public را حذف کرده و احراز هویت قوی را تضمین میکند.

۵. کارخانههای کنسانتره: یکپارچگی داده و فرآیند

تحلیل تهدیدات و آسیبپذیریها:

هدف اصلی در اینجا جاسوسی صنعتی (سرقت فرمولها و عیارها) یا خرابکاری ظریف در فرآیند شیمیایی است. مهاجم ممکن است با دسترسی فیزیکی به پورتهای باز شبکه در سایت، بدافزار را تزریق کند.

راهکارهای عملی و ابزارها:

- سامانهی تشخیص/پیشگیری نفوذ (IDS/IPS): علاوه بر راهکارهای نرمافزاری مثل Cisco Cyber Vision، استفاده از سختافزار اختصاصی Moxa EDF-G1002-BP در لایهی کنترل پیشنهاد میشود. این دستگاه به عنوان یک IDS صنعتی هوشمند، الگوهای حمله به پروتکلهای صنعتی را شناسایی کرده و با همکاری فایروالهای Moxa، دسترسی مهاجم را قطع میکند.

۶ و ۷. واحدهای نورد گرم و سرد: دقت در برابر اختلال

تحلیل تهدیدات و آسیبپذیریها:

این واحدها به زمانبندی دقیق[viii] وابستهاند. حملات «تزریق تاخیر[ix]» در شبکه میتواند هماهنگی درایوها را برهم زده و باعث پارگی ورق شود.

راهکارهای عملی و ابزارها:

- شبکههای حساس به زمان (TSN): برای مقابله با اختلالات زمانی، استفاده از زیرساخت مبتنی بر Moxa TSN Solutions (مانند سوئیچهای سری TSN-G5000) ضروری است تا تحویل قطعی بستههای داده[x] تضمین شود.

- جداسازی و افزونگی: ایجاد DMZ و استفاده از توپولوژیهای حلقوی با بازنشانی سریع (مانند تکنولوژی Turbo Ring در سوئیچهای موگزا) برای تضمین پایداری شبکه.

ارتباط بین حوزهها و تأثیر زنجیرهای

یک حملهی موفق در سامانهی دیسپاچینگ معدن میتواند خوراکدهی به کنسانتره و گندلهسازی را متوقف کرده و در نهایت تولید فولاد را مختل کند. بنابراین استراتژی امنیت باید کل زنجیره تأمین را پوشش دهد.

جمعبندی و راهبرد پیشنهادی

این تحلیل نشان داد که امنیت سایبری در صنعت فولاد نیازمند ترکیبی از فرآیندها، آموزش و تکنولوژی است.

- آسیبپذیریها: عمدتاً ناشی از پروتکلهای قدیمی و همگرایی بدون ایمنسازی IT/OT است.

- راهکار: ترکیب ابزارهای پایش نرمافزاری (Claroty, Dragos) با تجهیزات سختافزاری امنیتی صنعتی (Moxa EDR, EDS, EDF) برای ایجاد دفاع در عمق.

- چشمانداز: حرکت به سمت معماری Zero Trust و استفاده از شبکههای صنعتی نوین و امن.

منابع:

- Moxa Industrial Cybersecurity Guide, 2023 Edition

- IEC 62443-3-2: Security Risk Assessment for System Design

- تجربیات پیادهسازی در مجتمع فولاد و معادن آهن

پیوستهای کاربردی

- جدول خلاصه راهکارهای پیشنهادی (مبتنی بر اکوسیستم Moxa)

حوزه عملیاتی | تهدید کلیدی | راهکار سختافزاری/نرمافزاری Moxa | عملکرد امنیتی |

سنگآهن | دستکاری PLC | EDR-G8010 / EDR-G9010 / EDR-G9004 | فایروال صنعتی با قابلیت DPI |

گندلهسازی | شنود/تزریق داده | NPort 6000 / MGate 5100 | رمزنگاری SSL و تبدیل امن پروتکل |

فولادسازی | انتشار بدافزار | EDS-G5000 Switch | جداسازی شبکه (VLAN/ACL) |

مدیریت کلان | عدم دید (Visibility) | MXview & MXsecurity | مانیتورینگ توپولوژی و مدیریت سیاستها |

دیسپاچینگ | دسترسی غیرمجاز | Moxa Remote Connect (MRC) | دسترسی ریموت امن و رمزنگاری شده |

کنسانتره | نفوذ فرآیندی | EDF-G1002-BP | سیستم تشخیص نفوذ صنعتی (IDS) |

نورد | تأخیر شبکه | TSN-G5000 Series | تضمین زمانبندی قطعی (Deterministic) |

۲. معماری انتزاعی از راهکارهای پیشنهادی

۳. ماتریس تطبیق محصولات Moxa با IEC 62443

الزام IEC 62443 | کنترل امنیتی | محصول Moxa مرتبط |

SR 1.1: تفکیک زونها | فایروال صنعتی | EDR-G9004, EDR-G9010 |

SR 1.2: کنترل دسترسی | احراز هویت شبکه | EDS-G5000 (با 802.1X) |

SR 2.1: حفاظت از داده | رمزنگاری ارتباطات | NPort 6000 (با AES) |

SR 3.1: تشخیص نفوذ | مانیتورینگ ترافیک OT | EDF-G1002-BP |

SR 4.1: پاسخ به حادثه | مدیریت متمرکز و آرشیو لاگ | MXview + MXsecurity |

[i] Logic

[ii] Edge Security

[iii] Legacy

[iv] Spoofing

[v] Supply Chain

[vi] Network Segmentation

[vii][vii] SQL Injection

[viii] Precise Timing

[ix] Delay Injection

[x] Deterministic