محورهای کلیدی و استراتژیها

- معماری دفاع در عمق: گذر از شبکههای آسیبپذیر و مسطح[i] از طریق تفکیک قطعی شبکههای IT و OT، ایجاد مناطق غیرنظامی صنعتی (DMZ) و پیادهسازی مدل «مناطق و مجاری[ii].

- حفاظت از هستهی کنترلی تولید: تمرکز بر امنسازی ایستگاههای مهندسی و کنترلکنندههای حیاتی (DCS/PLC) از طریق بخشبندی خرد[iii]، لیست سفید نرمافزاری[iv] و اعمال محدودیتهای سختگیرانهی فیزیکی.

- کنترلهای جبرانی[v] : اتخاذ استراتژیهای جایگزین برای مقابله با شرایط تحریم؛ نظیر وصلهگذاری مجازی[vi] برای سیستمعاملهای منسوخ و راهاندازی کیوسکهای امن برای کنترل ریسک زنجیرهی تأمین و تجهیزات پیمانکاران.

- نقشهراه و ممیزی: ارائهی یک برنامهی اقدام فازبندیشده (از ارزیابی داراییها تا پایش پیشرفته) به همراه بسته جامع ممیزی شامل چکلیستهای کاربردی برای ارزیابی شبکه، سرورها، امنیت فیزیکی و رویههای انسانی.

- ارزشآفرینی استراتژیک: پذیرش و پیادهسازی این چارچوب، صرفاً یک ارتقای فنی نیست؛ بلکه یک الزام راهبردی برای تضمین تابآوری سایبری، پایداری تولید شبکه ملی انرژی و پیشگیری از بروز بحرانهای فیزیکی در صورت وقوع حملات هدفمند است

۱. مقدمه: چرا رویکرد سنتی دیگر پاسخگو نیست؟

در محیطهای عملیاتی (OT)، برخلاف محیطهای اداری (IT) که «محرمانگی» اولویت اول است، اولویتها به ترتیب عبارتند از:

- ایمنی[vii]: حفاظت از جان کارکنان و محیط زیست؛

- دسترسیپذیری[viii] : تداوم تولید نفت، گاز و پتروشیمی؛

- یکپارچگی[ix]: صحت دادههای کنترلی.

حملات سایبری مدرن (مانند بدافزارهای صنعتی که پروتکلهای Modbus یا Profibus را هدف میگیرند) میتوانند سامانههای ایمنی (SIS) را کور کرده و منجر به فجایع فیزیکی شوند.

حملات سایبری مدرن (مانند بدافزارهای صنعتی که پروتکلهای Modbus یا Profibus را هدف میگیرند) میتوانند سامانههای ایمنی (SIS) را کور کرده و منجر به فجایع فیزیکی شوند.

استاندارد IEC 62443 دقیقاً برای پر کردن شکاف بین مدیریت ریسک و واقعیتهای فنی این سیستمها طراحی شده است.

۲. معماری امنیتی: مدل مناطق و مجاری

قلب تپندهی استاندارد IEC 62443، مدلسازی شبکه بر اساس ریسک است. در پالایشگاهها و پتروشیمیهای ایران که شبکه اغلب به صورت «مسطح» طراحی شده، این حیاتیترین گام است.

۲.۱. تعریف مناطق[x]

سامانهها باید بر اساس عملکرد و سطح بحرانی بودن گروهبندی شوند:

- ناحیهی اینترپرایز (Level 4/5): شبکه اداری و ERPها (کمترین اعتماد)؛

- ناحیهی DMZ صنعتی (Level 3.5): حائل بین IT و OT. محل قرارگیری Historianهای سرور و سرورهای پچ؛

- ناحیهی نظارت و کنترل (Level 2/3): اتاقهای کنترل، ایستگاههای مهندسی (HMI/EWS)؛

- ناحیهی سلولهای کنترلی (Level 1): کنترلکنندهها (DCS/PLC) و سامانههای ایمنی (SIS)؛

- ناحیهی فیلد (Level 0): حسگرها، محرکها و درایوها؛

۲.۲. تعریف مجاری

ارتباط بین هر Zone تنها باید از طریق یک «مجرا» یا Conduit کنترل شده عبور کند.

- راهکار عملی: نصب فایروالهای صنعتی[xi] در ورودی هر ناحیه که قابلیت بازرسی عمیق بسته[xii] (DPI) برای پروتکلهای صنعتی مثل OPC, Modbus TCP, S7comm را داشته باشند تا مطمئن شویم دستورات مخرب (مثلاً دستور «توقف» به توربین) صادر نمیشود.

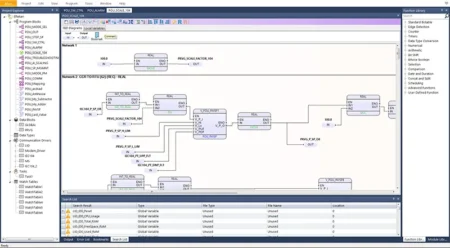

۳. راهکارهای فنی برای تجهیزات کلیدی (DCS و PLC)

۳.۱. سامانههای کنترل توزیعشده (DCS)

DCS مغز متفکر پالایشگاه است. نفوذ به آن یعنی کنترل کامل بر فرآیند.

- چالش: سامانههای DCS اغلب دارای سیستمعاملهای قدیمی (مثل Windows XP/7) هستند که دیگر پچ نمیشوند.

- راهکار IEC 62443-3-3:

- ایستگاههای مهندسی[xiii]: اینها خطرناکترین نقاط هستند. باید دسترسی فیزیکی به آنها محدود شود، درگاههای USB قفل شوند و از احراز هویت دو مرحلهای (MFA) برای ورود مهندسین استفاده شود.

- لیست سفید: به جای آنتیویروسهای سنگین که سامانه را کند میکنند، از Application Whitelisting استفاده کنید تا فقط پروسههای مجاز DCS اجرا شوند.

۳.۲. کنترلکنندههای منطقی برنامهپذیر (PLC)

PLCها معمولاً فاقد قابلیتهای امنیتی ذاتی هستند.

- چالش: پروتکلهای ارتباطی PLCها اغلب رمزنگاری نشده هستند (Clear Text).

- راهکار IEC 62443-4-2:

- بخشبندی خرد: قرار دادن PLCهای حیاتی (مثل PLCهای واحد بویلر) در یک VLAN جداگانه؛

- مدیریت تغییرات[xiv] : استفاده از نرمافزارهایی که هرگونه تغییر در Logic یا Set-pointهای PLC را فوراً شناسایی و گزارش میدهند (تشخیص تغییرات غیرمجاز)؛

- سوییچ حفاظت فیزیکی: اطمینان حاصل کنید که کلید فیزیکی روی PLC در حالت «RUN» قفل شده و کلید برداشته شود تا از دانلود برنامه مخرب جلوگیری شود.

۴. ملاحظات بومی برای ایران: تابآوری در شرایط تحریم

در شرایطی که دسترسی به آپدیتهای رسمی وندورهایی مثل Siemens، Yokogawa یا Honeywell محدود است، استراتژیهای زیر پیشنهاد میشود:

چالش | راهکار جبرانی (Compensating Control) |

عدم امکان پچ کردن سیستمعامل | استفاده از Virtual Patching در سطح فایروال (جلوگیری از اکسپلویتها قبل از رسیدن به سامانهی آسیبپذیر) + ایزولهسازی کامل (Air-gap) برای سامانههای فوقبحرانی. IEC 62443-2-3 |

خطر بدافزار در زنجیره تأمین | راهاندازی کیوسکهای امن (Kiosks) در ورودی سایت برای اسکن تمام حافظههای فلش و لپتاپهای پیمانکاران با چندین موتور آنتیویروس قبل از اتصال به شبکه. IEC 62443-2-1 |

کمبود ابزارهای خارجی | استفاده از ظرفیت شرکتهای دانشبنیان داخلی برای راهاندازی مراکز عملیات امنیت صنعتی (OT SOC) و سیستمهای SIEM بومیسازی شده. |

۵. نقشهراه پیادهسازی (گامهای اجرایی)

برای گذار از وضعیت فعلی به سطح هدف (SL-T مطابق استاندارد)، گامهای زیر توصیه میشود:

- فاز شناخت (۱-۳ ماه):

- تهیه لیست داراییهای سایبری[xv] دقیق. شما نمیتوانید از چیزی که نمیشناسید دفاع کنید.

- انجام ارزیابی ریسک اولیه[xvi].

- فاز ایمنسازی پایه (۳-۶ ماه):

- اجرای جداسازی شبکه IT از OT (ایجاد DMZ).

- تغییر تمام پسوردهای پیشفرض تجهیزات.

- غیرفعال کردن پورتهای غیرضروری روی سوییچها و کنترلکنندهها.

- فاز پیشرفته و پایش (۶-۱۲ ماه):

- نصب سامانههای تشخیص نفوذ صنعتی (IDS) غیرفعال[xvii] که فقط ترافیک را گوش میدهند و اختلالی در فرآیند ایجاد نمیکنند.

- تدوین طرح واکنش به رخداد[xviii] و برگزاری مانورهای سایبری-فیزیکی.

۶. بستهی جامع ممیزی عملیاتی

برای اطمینان از پوشش کامل، در ادامه بسته جامع ممیزی عملیاتی را بر اساس لایههای استاندارد IEC 62443 ارائه می گردد که علاوه بر PLC، سه لایهی حیاتی دیگر (شبکه، سامانههای DCSسرورها، و رویهها) را نیز پوشش میدهد.

این چکلیستها برای شرایط ایران (وجود سامانههای قدیمی و محدودیتها) بومیسازی شدهاند.

۱. چکلیست امنسازی شبکه و معماری (IEC 62443-3-2)

تمرکز: جلوگیری از ورود مهاجم از شبکهی اداری یا اینترنت به شبکه صنعتی.

ردیف | مورد بررسی (Action Item) | وضعیت مطلوب | نکته بومی/اجرایی |

۱ | جداسازی فیزیکی/منطقی (DMZ) | وجود یک فایروال (حداقل) بین شبکه IT و OT | ترافیک مستقیم بین IT و DCS باید ممنوع باشد. همه چیز باید در DMZ مثلاً روی سرور Historian خاتمه یابد. |

۲ | قانون “Deny All” | فایروالها به صورت پیشفرض همهی ترافیک را مسدود کنند و فقط درگاههای ضروری باز باشند. | درگاههای پرخطر مثل SMB (445) و RDP (3389) را در مرز IT/OT ببندید. |

۳ | دسترسی از راه دور (Remote Access) | حذف هرگونه TeamViewer یا AnyDesk. استفاده از VPN امن + احراز هویت دو مرحلهای (MFA). | اگر MFA سختافزاری ندارید، از راهحلهای نرمافزاری OTP داخلی استفاده کنید. |

۴ | امنیت وایرلس | عدم وجود Access Pointهای مخفی یا متصل به شبکه کنترل. | با ابزارهای اسکن وایفای، سایت را قدمزنی کنید تا مودمهای غیرمجاز که پرسنل نصب کردهاند پیدا کنید. |

۲. چکلیست امنسازی سامانههای DCS و سرورها (IEC 62443-3-3)

تمرکز: حفاظت از ایستگاههای مهندسی و سرورهای اسکادا که اغلب ویندوزی هستند.

ردیف | مورد بررسی (Action Item) | وضعیت مطلوب | نکته بومی/اجرایی |

۱ | درگاههای USB و رسانههای جانبی | قفل نرمافزاری یا فیزیکی تمام پورتهای USB روی سرورها و کلاینتها. | اگر امکان قفل کامل نیست، از نرمافزارهایی استفاده کنید که فقط فلشهای «سریالنامبر خاص» (شرکتی) را بشناسند. |

۲ | لیست سفید | نصب ابزاری که اجازه ندهد هیچ فایل .exe ناشناسی اجرا شود. | برای سامانههای قدیمی (XP/Win7) که آنتیویروس آنها را کند میکند، این بهترین جایگزین است. |

۳ | حسابهای کاربری (Accounts) | حذف یوزرهای پیشفرض ویندوز و وندور. غیرفعال کردن اکانت Guest. | اپراتورها نباید دسترسی Administrator داشته باشند. برای هر شیفت یک اکانت محدود جداگانه تعریف کنید. |

۴ | سرویسهای غیرضروری | غیرفعال کردن سرویسهایی مثل FTP، Telnet، Web Server روی ایستگاههای مهندسی. | این سرویسها اغلب گذرگاههای اصلی بدافزارها هستند. |

۳. چکلیست مدیریت و رویههای انسانی (IEC 62443-2-1)

تمرکز: خطاهای انسانی و مدیریت بحران (که معمولاً پاشنه آشیل حملات هستند).

ردیف | مورد بررسی (Action Item) | وضعیت مطلوب | نکته بومی/اجرایی |

۱ | پشتیبانگیری معتبر | وجود بکآپ کامل (Image) از سامانهها که تست شده باشد (نه فقط آرشیو). | قانون ۳-۲-۱ را رعایت کنید: ۳ کپی، ۲ رسانه مختلف، ۱ کپی در مکان دیگر (آفلاین و دور از شبکه برای مقابله با باجافزار). |

۲ | مدیریت پیمانکاران (Supply Chain) | لپتاپ پیمانکار قبل از اتصال به شبکه اسکن شود. | ایجاد یک «کیوسک امن» (یک کامپیوتر ایزوله) در ورودی سایت برای ویروسیابی فلشها و لپتاپهای خارجی. |

۳ | طرح پاسخ به حادثه (Incident Response) | وجود یک برگهی پرینت شده شامل شماره تماسهای اضطراری و مراحل قطع ارتباط شبکه. | در زمان حمله سایبری، شبکه قطع میشود؛ فایل PDF روی سرور به کارتان نمیآید. نسخه کاغذی الزامی است. |

۴. چکلیست امنیت فیزیکی [xix]

تمرکز: جلوگیری از دستکاری سختافزاری.

- رکها و کابینتها: آیا درب تمام رکهای اتاق سرور و کابینتهای کنترلی در سایت قفل است؟

- درگاههای سوئیچ: آیا درگاههای خالی روی سوئیچهای شبکه با مسدودکننده فیزیکی(RJ45 lock) بسته شدهاند؟

- نظارت تصویری: آیا ورود به اتاق سرور و اتاق کنترل توسط دوربین مداربسته ضبط میشود؟

۷. نتیجه گیری راهبردی

- امنسازی زیرساختهای حیاتی نفت و گاز در برابر تهدیدات پیشرفتهی سایبری، دیگر یک انتخاب فنی نیست، بلکه یک الزام گریزناپذیر استراتژیک است. چارچوب سنتی امنیت فناوری اطلاعات (IT) به دلیل تفاوت بنیادین در اولویتها، نمیتواند تداوم تولید و ایمنی محیطهای عملیاتی را تضمین کند.

- این سند با تکیه بر استاندارد مرجع IEC 62443 و در نظر گرفتن واقعیتهای میدانی نظیر سامانههای قدیمی و محدودیتهای تحریمی، یک نقشهراه عملیاتی ارائه داده است. پیادهسازی معماری مبتنی بر ریسک «مناطق و مجاری»، اعمال راهکارهای جبرانی مانند کیوسکهای امن برای کنترل زنجیرهی تأمین و استفاده از تجهیزات شبکهی صنعتی استاندارد در لایههای زیرساختی، شالوده این تابآوری سایبری را شکل میدهند.

- برای مجموعههای کلان و حیاتی کشور مانند شرکت ملی گاز ایران، استقرار این چارچوب نیازمند یک نگاه جامع است. همافزایی با نهادهای تخصصی همچون انجمن اتوماسیون صنعتی ایران جهت بسط این الزامات در سطح ملی، و همچنین بهرهگیری از ظرفیت شرکتهای دانشبنیان داخلی برای توسعهی سامانههای بومیسازیشده و راهاندازی مراکز عملیات امنیت صنعتی (OT SOC) ، میتواند مسیر گذار به سطح امنیت مطلوب را به شکل چشمگیری تسریع بخشد.

همافزایی با نهادهای تخصصی همچون انجمن اتوماسیون صنعتی ایران جهت بسط این الزامات در سطح ملی، و همچنین بهرهگیری از ظرفیت شرکتهای دانشبنیان داخلی برای توسعهی سامانههای بومیسازیشده و راهاندازی مراکز عملیات امنیت صنعتی (OT SOC) ، میتواند مسیر گذار به سطح امنیت مطلوب را به شکل چشمگیری تسریع بخشد.

در نهایت، امنیت سایبری در فناوری عملیاتی (OT) یک پروژه مقطعی نیست، بلکه چرخهای مستمر از ارزیابی، ایمنسازی و پایش است که پایداری شریان انرژی کشور را در برابر بحرانهای سایبری-فیزیکی تضمین میکند.

۸. مراجع : جدول نگاشت توصیهها/کنترلهای مقاله به IEC 62443

در بخش پایانی مطالب متن آورده شده در مطابقت با استاندارد آورده می شود تا برای بررسی بیشتر جزییات کمک کن

کنترل/توصیه در مقاله | هدف امنیتی/خروجی مورد انتظار | IEC 62443-3-3 (SR) | IEC 62443-4-2 (CR) | توضیح اجرایی کوتاه (برای متن مقاله) |

Zones & Conduits و تفکیک شبکه OT به نواحی (Level 0–3) و ایجاد مسیرهای کنترلشده | محدودسازی حرکت جانبی و کاهش Blast Radius | SR 5: Restricted data flow + پشتیبان: SR 7 | — | هر ارتباط بین Zoneها فقط از طریق Conduit با سیاستهای واضح (Allowlist) |

DMZ صنعتی (Level 3.5) بین IT و OT + قرار دادن Historian/Jump Server | قطع مسیر مستقیم IT→OT و کنترل دسترسی/تبادل داده | SR 5 + SR 1 | — | دسترسی مهندسی از IT فقط از طریق Jump Server در DMZ با ثبت رخداد |

فایروال صنعتی با DPI برای پروتکلهای OT (OPC/Modbus/S7) در مرز Zoneها | اعمال policy در سطح فرمان/پروتکل، نه فقط IP/Port | SR 5 | — | Allowlist فرمانها/Function Codeها (مثلاً جلوگیری از Write در Modbus) |

Micro-segmentation / VLAN بندی PLCهای حیاتی | کاهش سطح حمله و محدود کردن دسترسی به PLC/SIS | SR 5 | — | جداسازی بر اساس Criticality؛ فقط HMI/EWS مجاز به ارتباط ضروری باشد |

احراز هویت چندمرحلهای (MFA) برای ورود مهندسین به EWS/HMI/Jump Server | کاهش ریسک سرقت رمز و دسترسی غیرمجاز | SR 1: Identification & authentication control | CR 1 | برای OT بهتر است MFA روی Jump Server/Remote Access enforce شود تا اختلال روی تجهیزات قدیمی کم شود |

مدیریت حسابها و نقشها (RBAC) / حداقل دسترسی | جلوگیری از دسترسی بیش از نیاز و کنترل actions | SR 2: Use control | CR 2 | نقشهای جدا: Operator / Engineer / Vendor؛ دسترسی موقت پیمانکار time-bound |

[i] Flat

[ii] Zones & Conduits

[iii] Micro-segmentation

[iv] Whitelisting

[v] Compensating Controls

[vi] Virtual Patching

[vii] Safety

[viii] Availability

[ix] Integrity

[x] Zones

[xi] Industrial Firewalls

[xii] Deep Packet Inspection

[xiii]Engineering Workstations

[xiv]Change Management

[xv] Asset Inventory

[xvi] High-level Risk Assessment

[xvii] Passive

[xviii] Incident Response Plan

[xix] Physical Security